科技要闻:供应商报告称组织疏于物联网安全

分子或民族国家利用物联网设备--网络打印机、数码摄像机、工业开关和传感器以及智能手机--作为攻击工具已经有一段时间了。

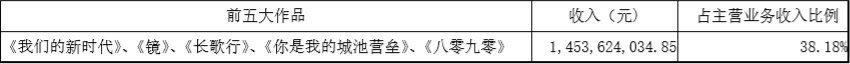

然而,一项对137名了解和/或对其组织与物联网相关的安全实践负责的人进行的供应商调查表明,许多组织没有足够认真地看待这一威胁。

(资料图片)

(资料图片)

这项由安全供应商TrustWave支付的调查发现,三分之一的受访者认为他们的物联网安全策略要么“有点重要”,要么“不重要”。相比之下,36%的人认为他们的物联网安全战略是“重要的”,另有28%的人认为这是“非常重要”的。

“考虑到许多组织还没有为物联网建立一个商业案例,比如可靠的投资回报分析,可能是物联网的安全性被降低到了比它应该的低得多的优先程度,”关于物联网准备情况的报告(注册要求)说。

政府对物联网的安全规定马上到来,警告一位著名的安全专家,所以技术人员必须开始……

加拿大是被使用linux和.

另一个原因可能是超过三分之一的人(38%)说物联网与他们的组织无关。

调查还指出,57%的受访者表示,安全问题妨碍了公司采纳物联网设备,另有25%的受访者表示,缺乏标准也是一个障碍。

然而,惟独10%的受访者“非常”相信,他们能够发现并防范与物联网相关的安全事件,而62%的受访者“有点”或“不”相信自己能够做到这一点。

然而,该报告认为,必须为IOT设备对公司安全的影响做好准备。Gartner预测到2020年,全球将有20亿物联网设备,目前约有8.5亿美元。

报告称,2015年,物联网恶意软件成功摧毁了乌克兰部分电网,导致23万用户断电。2016年10月,Mirai僵尸网络攻击了Dyn服务器,涉及大约36万台设备,并摧毁了许多高流量网站。

根据该设备,IoT设备的修补程序的可用性从不存在到良好。像处理企业级软件一样,IoT修补程序的安装速度也有很大的变化。仅在一半(48%)的受访者中,受访者表示需要48小时或更多时间在组织中应用IoT修补程序。四分之一的人表示,可以在24小时内安装IoT修补程序,而7%表示将在公布时间内安装IoT修补程序。

报告总结道:“决策者通常对物联网安全的重视程度较低,但相当大比例的组织预计会浮现严峻的物联网安全问题。”

它说,理想的情况是,设备创造商应该从一开始就建立安全机制,包括Web应用程序、移动应用程序、服务器以及与物联网产品交互的相关API。用户在使用产品之前应该被迫更改任何默认密码。

对于安全团队,应执行以下操作:

·定期扫描和盘点网络,以识别任何非传统设备,其中包括物联网(物联网);·在购买新产品之前,对物联网供应商进行审查。这包括研究它们的历史和访问安全报告(应该不断提供);·使用供应商风险治理和安全测试,这有助于发现漏洞和弱点;·将所有设备上的默认密码更改为唯一的复杂密码,以降低妥协的风险;·实施敏捷方法,快速修补物联网漏洞,以确保利用有缺陷的设备进行的任何攻击都得到预防或最小化;·执行持续和主动的威胁搜索,以追寻可能已经通过易受攻击的物联网设备进入网络的高级持久性威胁;·限制合作伙伴访问网络,以便在实际可行的情况下将物联网威胁的可能性降至最低。

关键词: